DESSEG

Laboratorio: Seguridad en Aplicaciones Web: Uso de Postman y Burp Suite para pruebas de vulnerabilidades

Objetivo de la práctica:

Al finalizar la práctica, serás capaz de:

- Utilizar Postman para crear cuentas, configurar ambientes de pruebas y manipular variables para simular interacciones en un entorno web.

- Realizar acciones de prueba de seguridad en aplicaciones web, incluyendo la escalación de privilegios, eliminación de comentarios y ataques de fuerza bruta con Burp Suite para identificar y explotar vulnerabilidades.

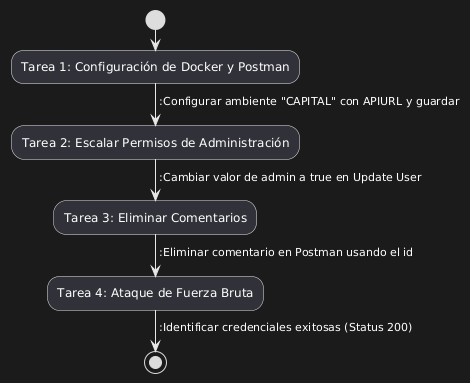

Objetivo visual:

Duración aproximada:

- 60 minutos.

Instrucciones:

Tarea 1. Configuración.

Paso 1. Da doble clic en el ícono de Docker que se encuentra en la barra de tareas para abrir la aplicación.

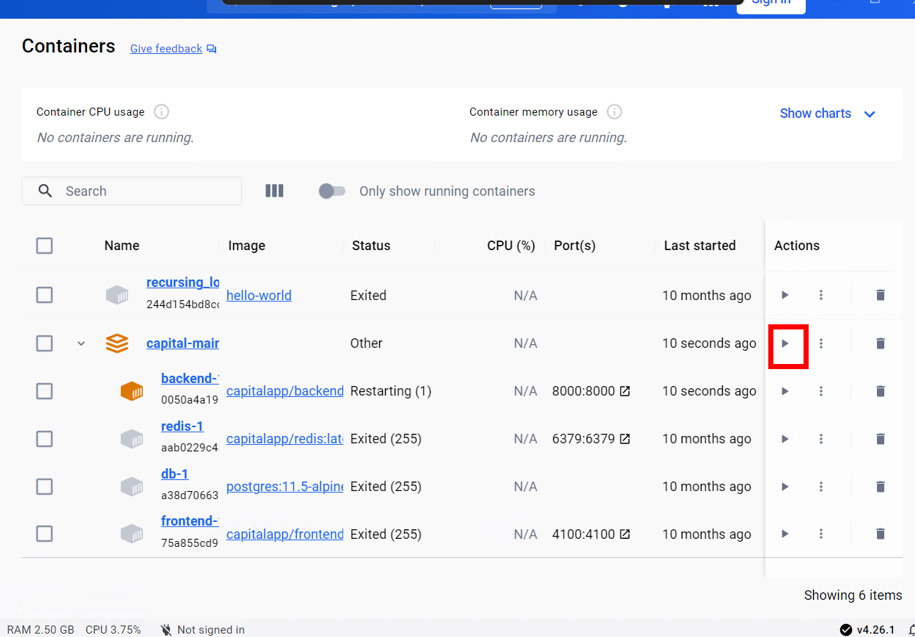

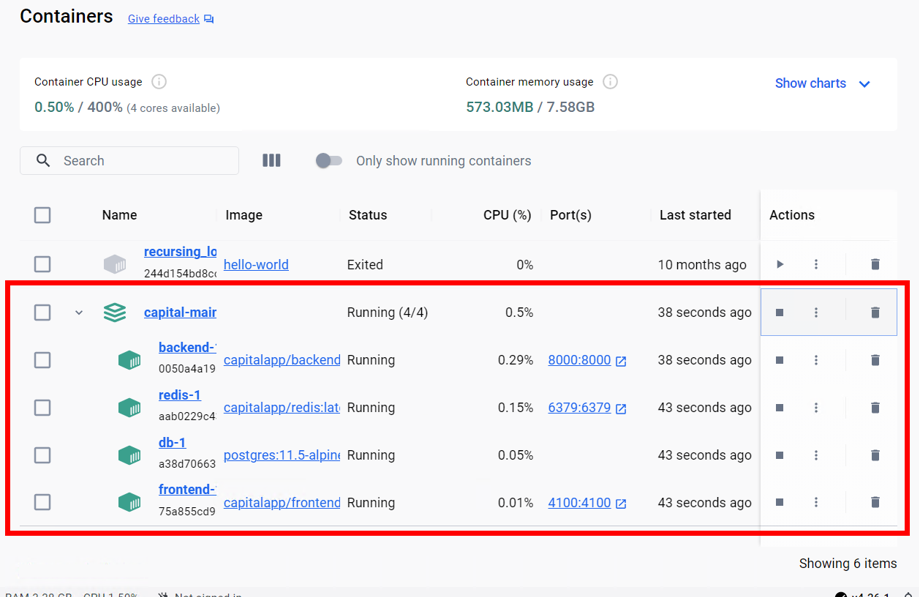

Paso 2. En la sección de Actions, haz clic en el botón indicado para activar los contenedores.

Paso 3. Verificar que todos los contenedores se encuentren ejecutandose

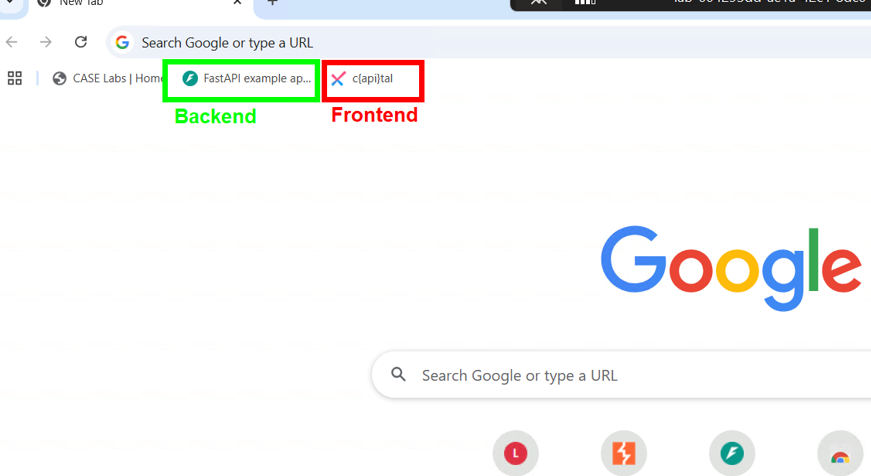

Paso 4. Abrir Google Chrome y verificar el Frontend y el Backend en la seccion de favoritos

Paso 5. Abrir Postman en la barra de tareas

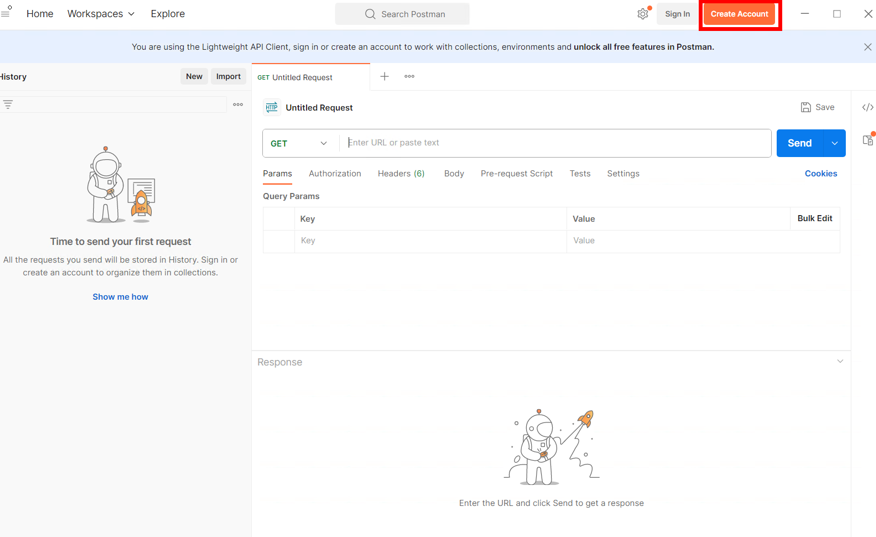

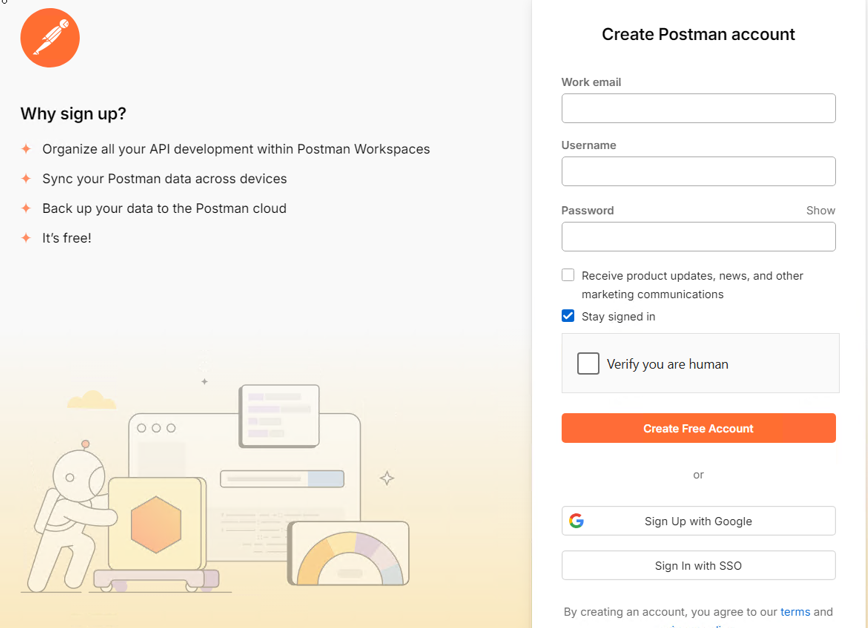

Paso 6. Seleccionar Create Account

Paso 7. Registrase con un correo electronico

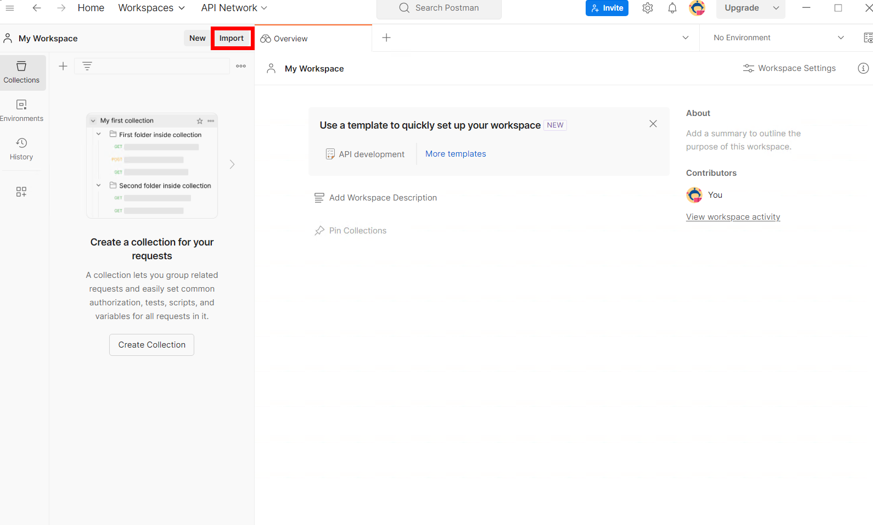

Paso 8. Dar clic en Import

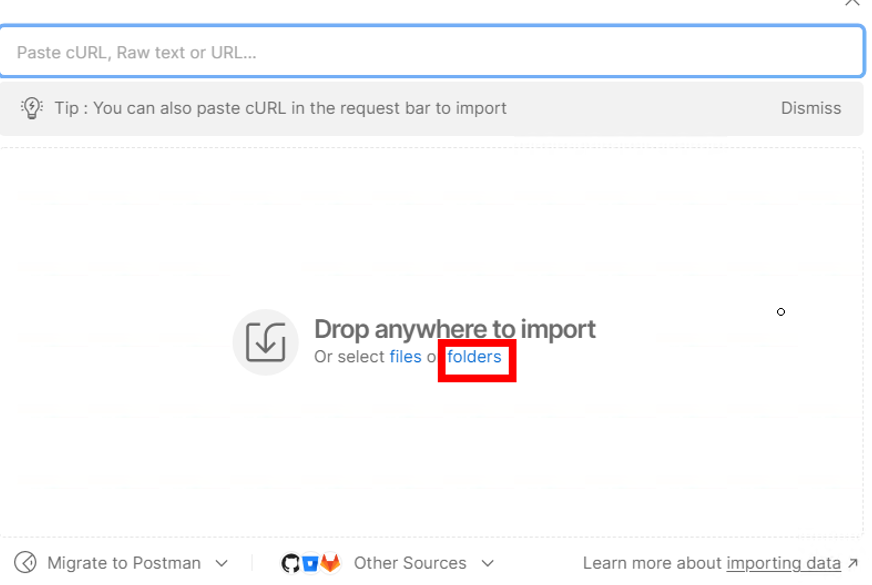

Paso 9. Seleccionar folders

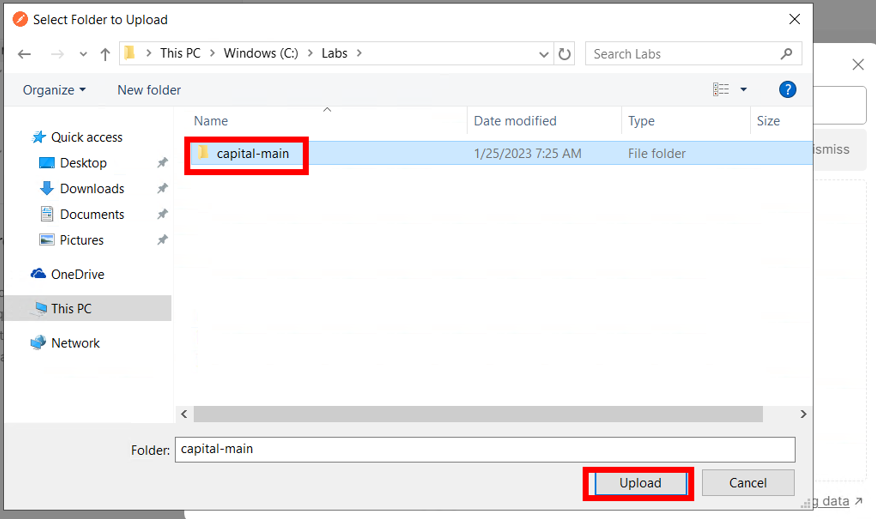

Paso 10. Ir a la ruta C:\Labs y dar clic a Upload

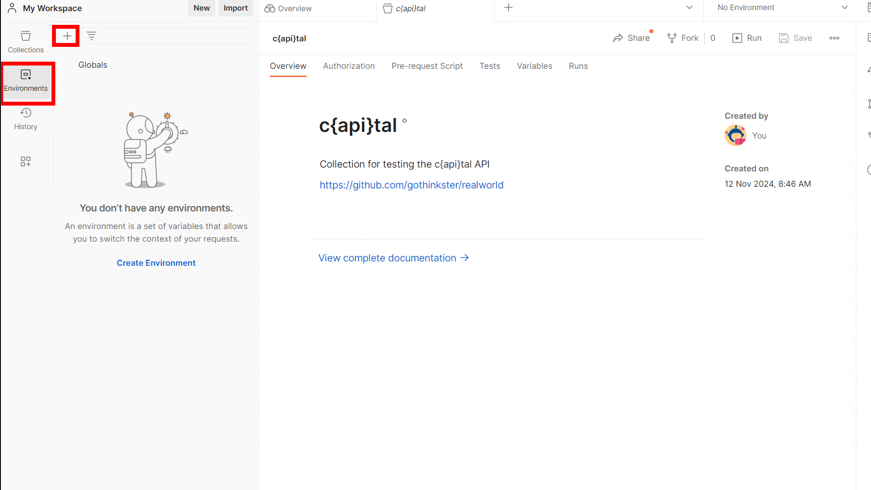

Paso 11. Dar clic a Enviroments y luego a +

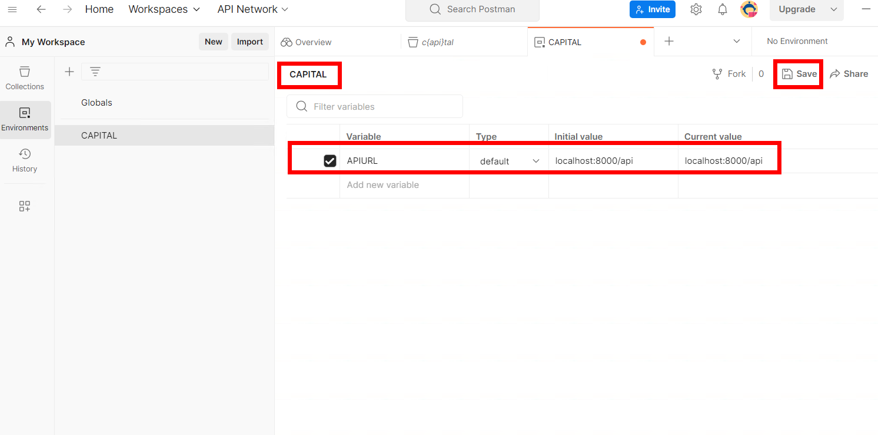

Paso 12. Luego colocar el nombre CAPITAL en la seccion que se muestra a continuacion, y colocar como nombre de Variable APIURL. En Initial value colocar localhost:8000/api y dar clic a Save

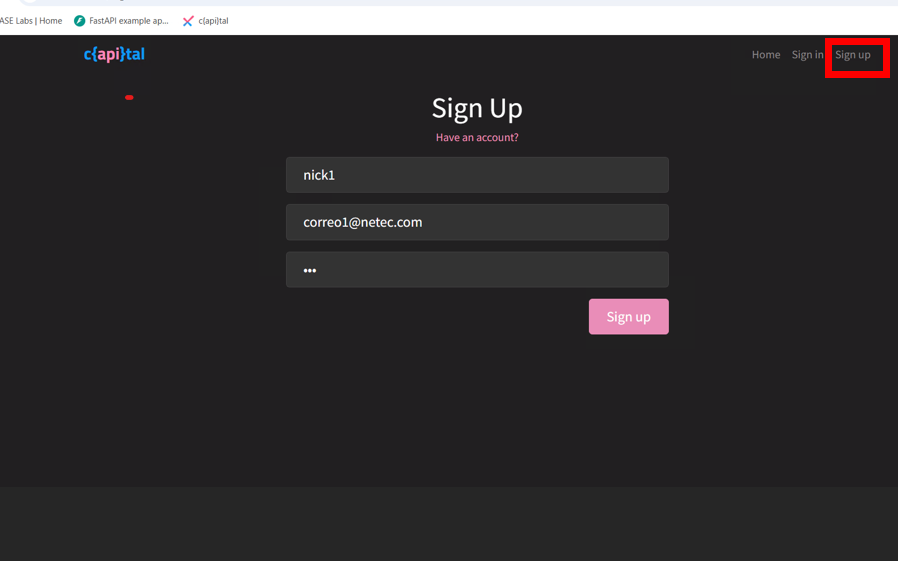

Paso 13. Ir a Google Chrome e ingresar al frontend, para luego dar clic a Sign up para registrarse (no tienen que ser credenciales reales, se recomienda que sean faciles de usar)

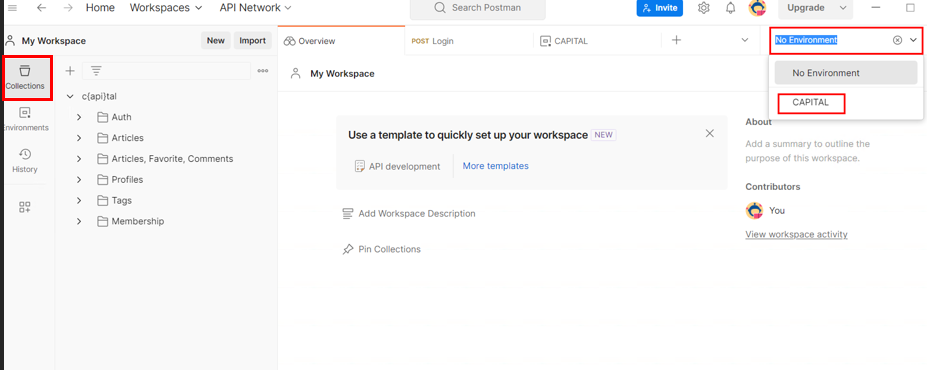

Paso 15. Volver a Postman y en la seccion de Collections activar el ambiente Capital que se creo anteriormente como se ve en la imagen

Tarea 2. Romper permisos de administacion

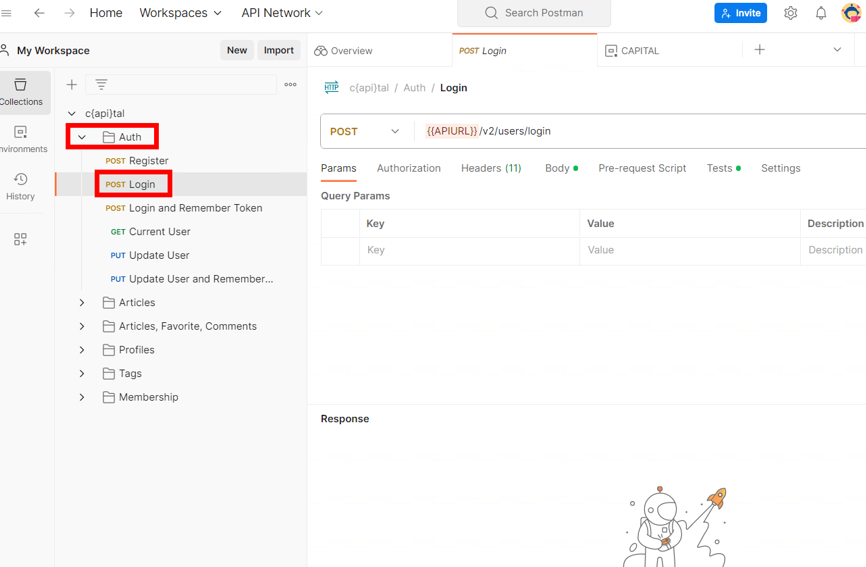

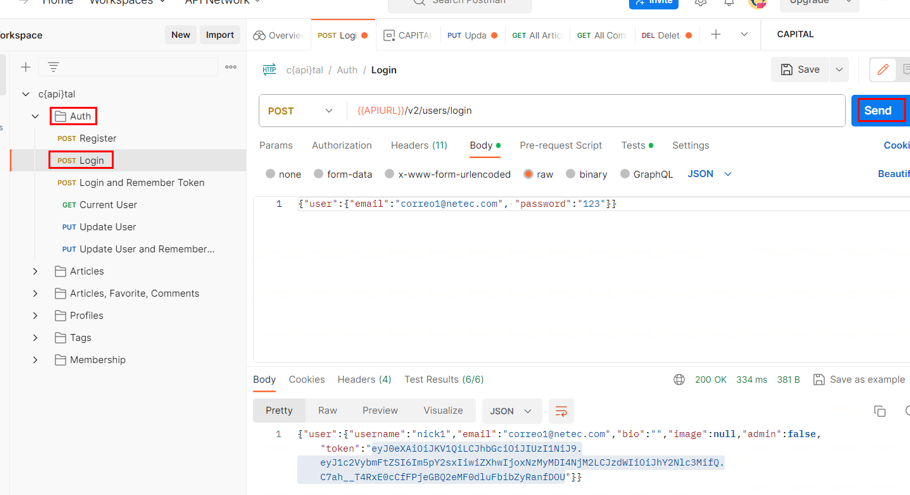

Paso 16. Desplegar la seccion Auth e ingresar a Login

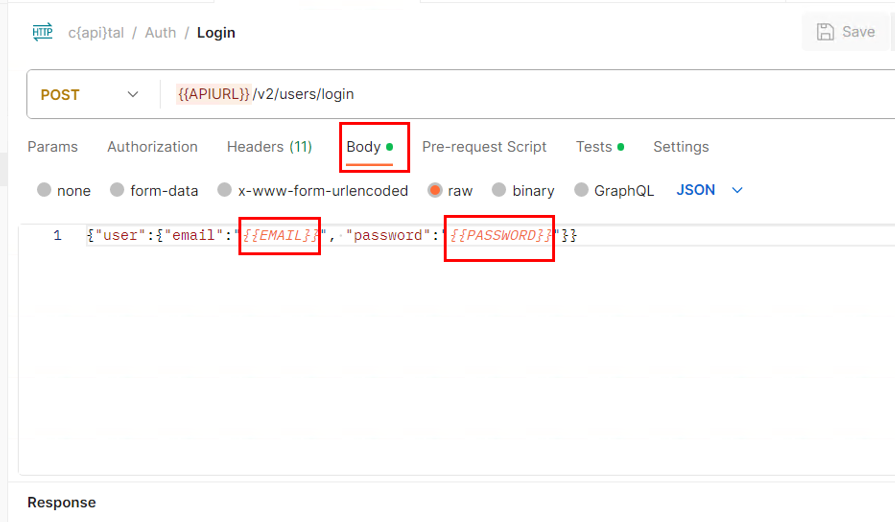

Paso 17. En la seccion de Body, colocar el correo electronico y la contraseña que se crearon anteriormente

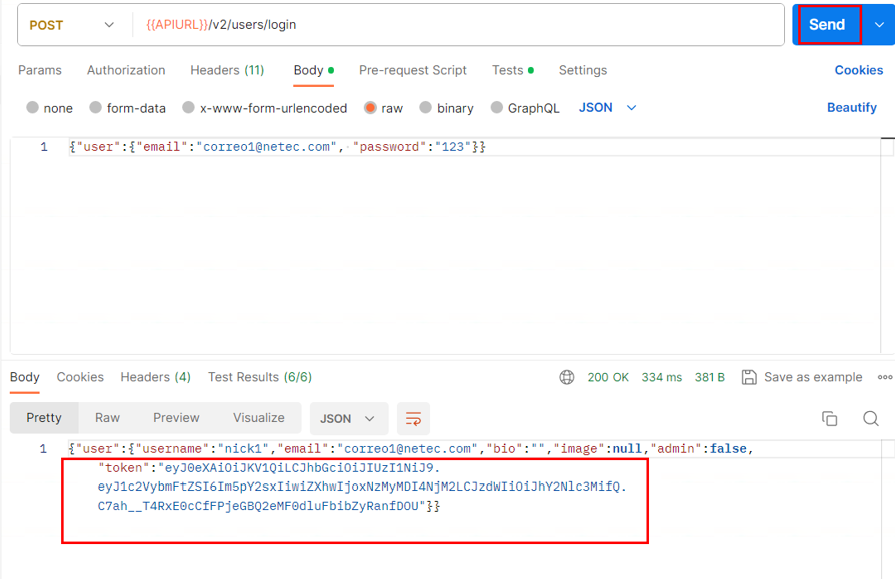

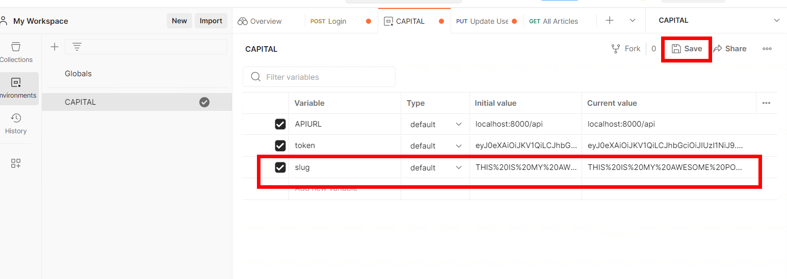

Paso 18. Dar clic en Send y luego se obtendra un valor de token en la salida, copiar dicho valor.

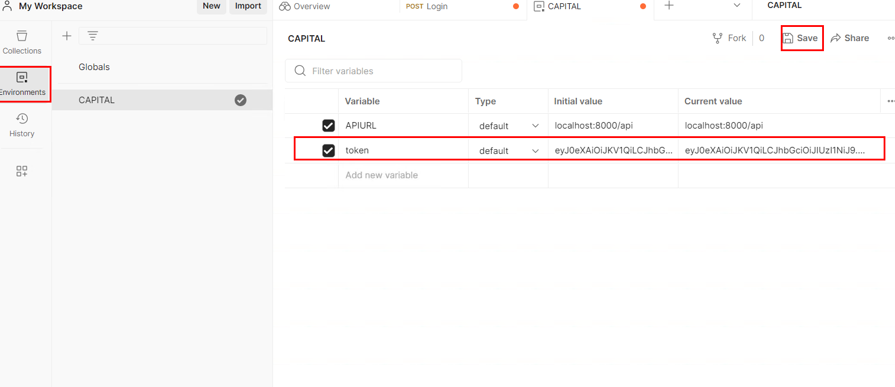

Paso 19. Volver a la seccion Enviroments y crear una variable llamada token, cuyo Initial value se debera pegar el valor del token que se copio anteriomente

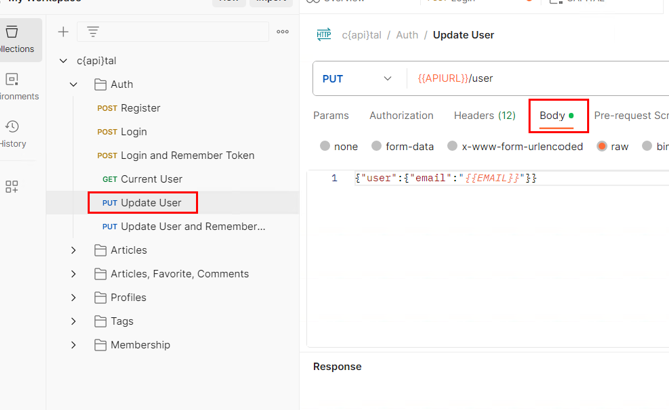

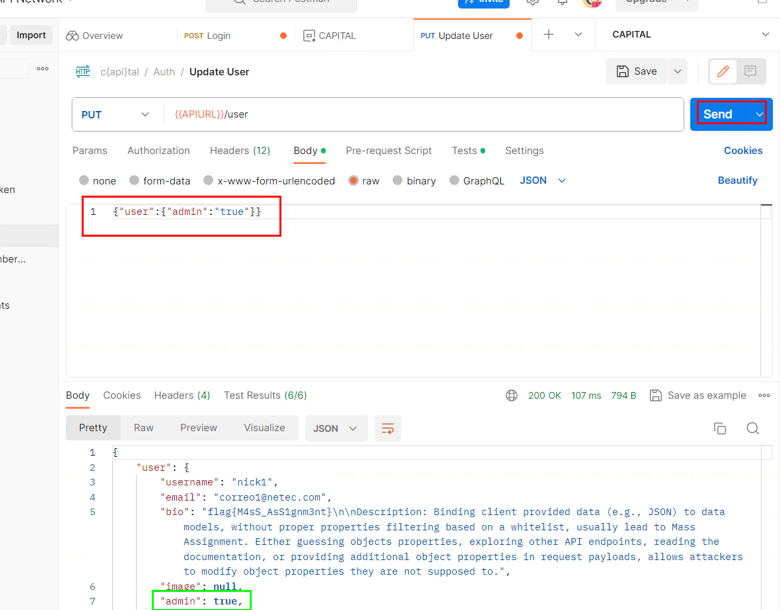

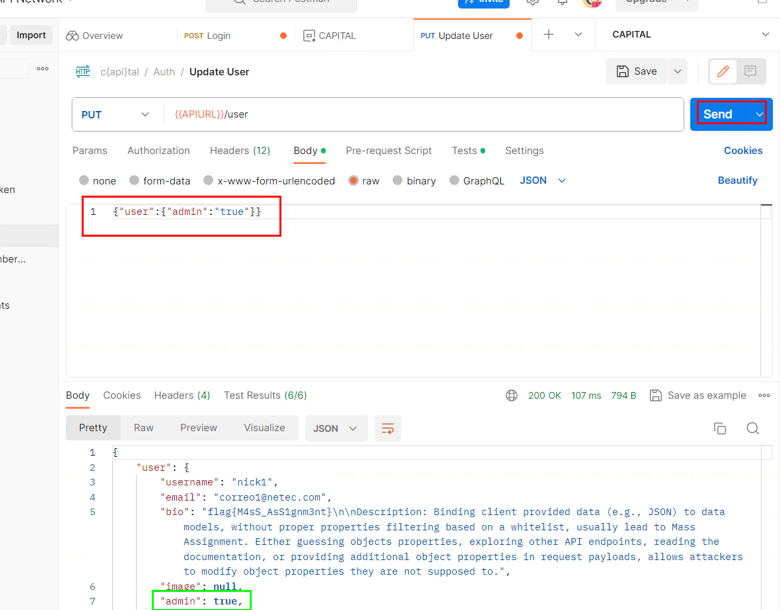

Paso 20. Ir a Update User e ingresar a la seccion Body

Paso 21. Cambiar el valor a que ahora diga "admin":"true" y dar clic a Send para verificar que se cambio dicho valor

Tarea 3. Eliminar comentarios

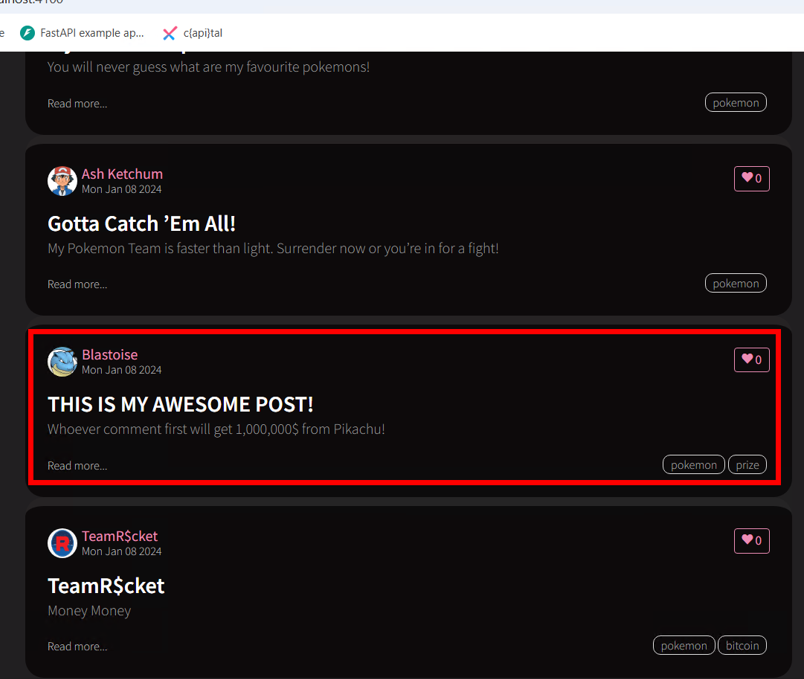

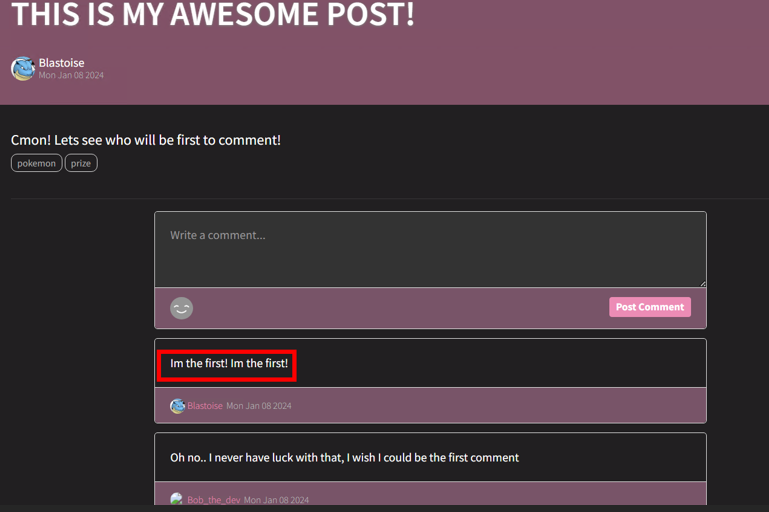

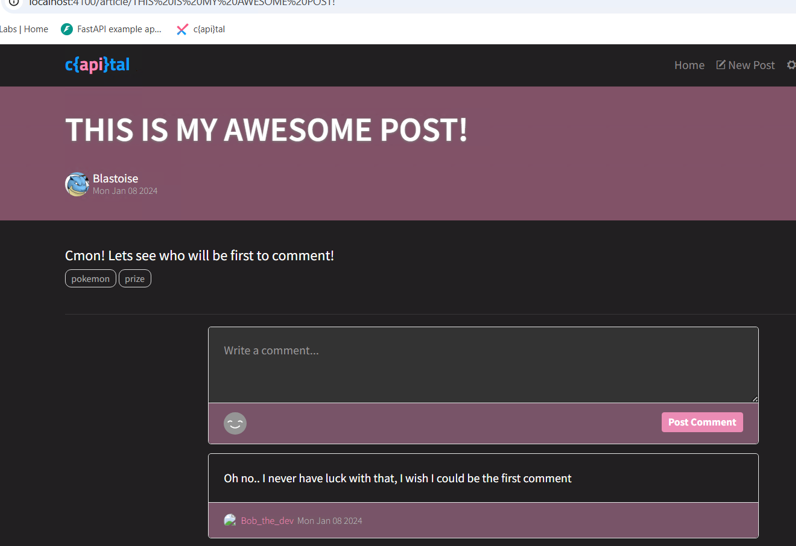

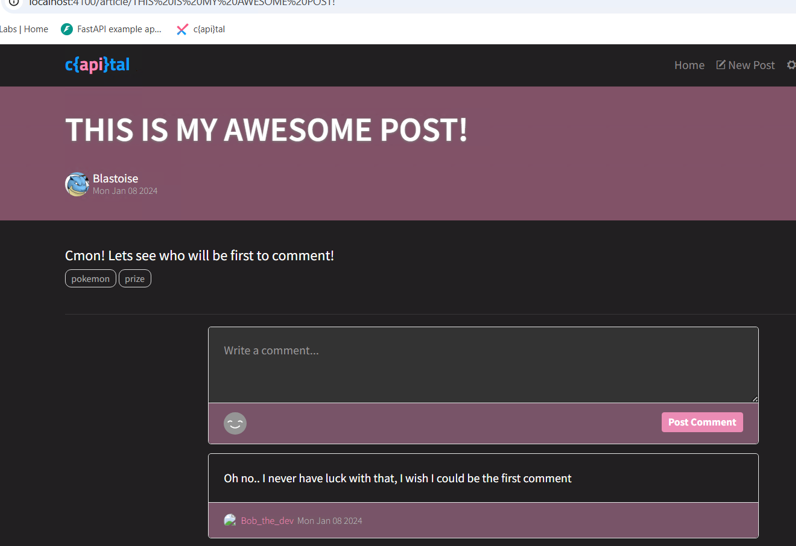

Paso 22. Ir al frontend y buscar la publicacion llamada THIS IS MY AWESOME POST!

Paso 23. Al ingresar a esa publicacion se vera que ya se realizo un comentario previamente

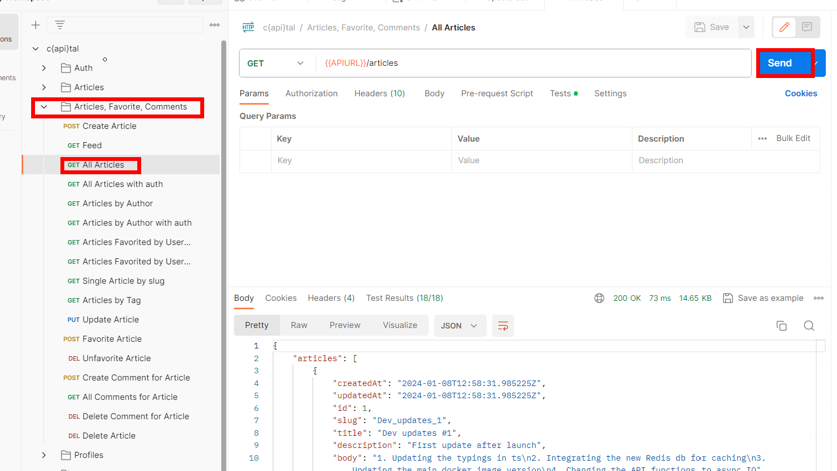

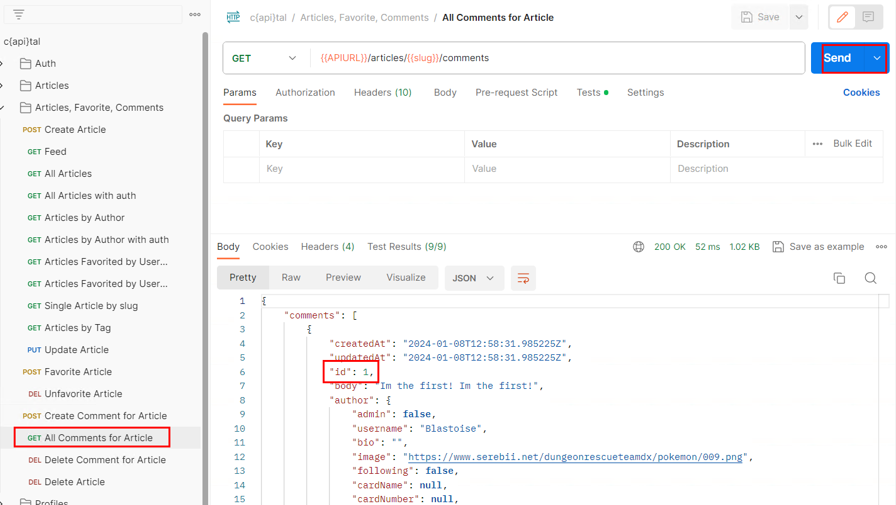

Paso 24. Abrir postman e ir a Articles, Favorite, Comments, ingresar a All Articles y dar clic a Send

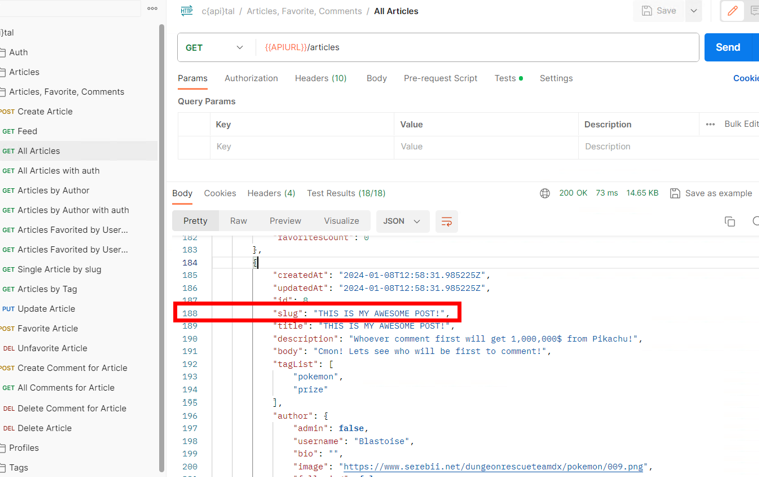

Paso 25. En los resultados, buscar la publicacion que se reviso anteriormente (linea 188) y copiar el valor del slug

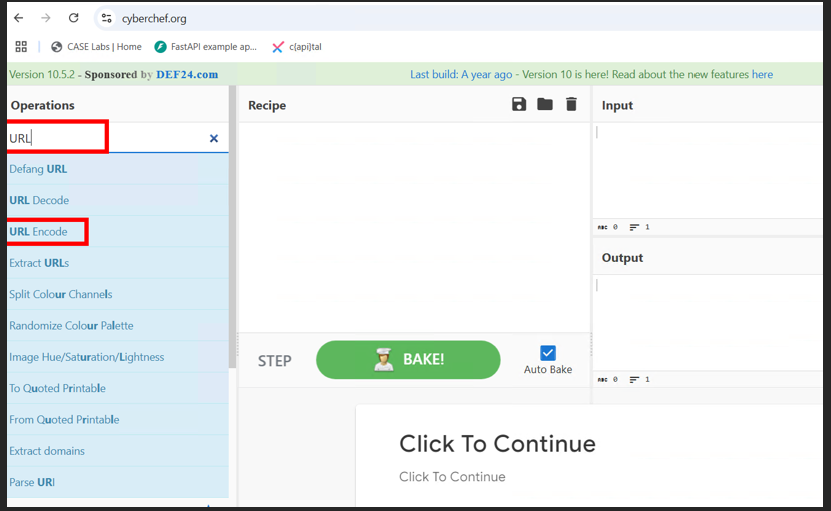

Paso 26. Ir al siguiente enlace para codificar la cadena en URL: https://cyberchef.org/ y en el buscador colocar URL para seleccionar dando doble click a URL Encode

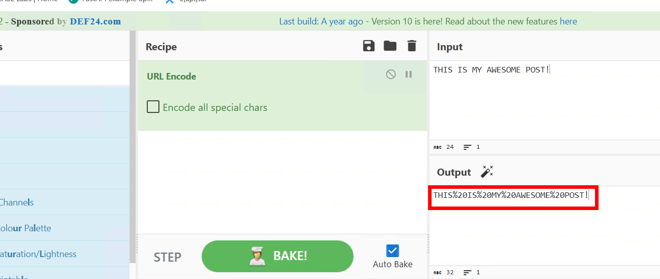

Paso 27. En la seccion Input colocar el valor del slug que se coppio anteriomente, y copiar el valor de Output

Paso 28. Volver a Postman y en la seccion de Enviroments crear una nueva variable llamada slug, la cual debera tener como Initial value el valor codificado que se copio anteriormente.

Paso 29. Ahora abrir All Comments for Article y dar click a Send, alli vera el valor del id del comentario del cual se copio su slug

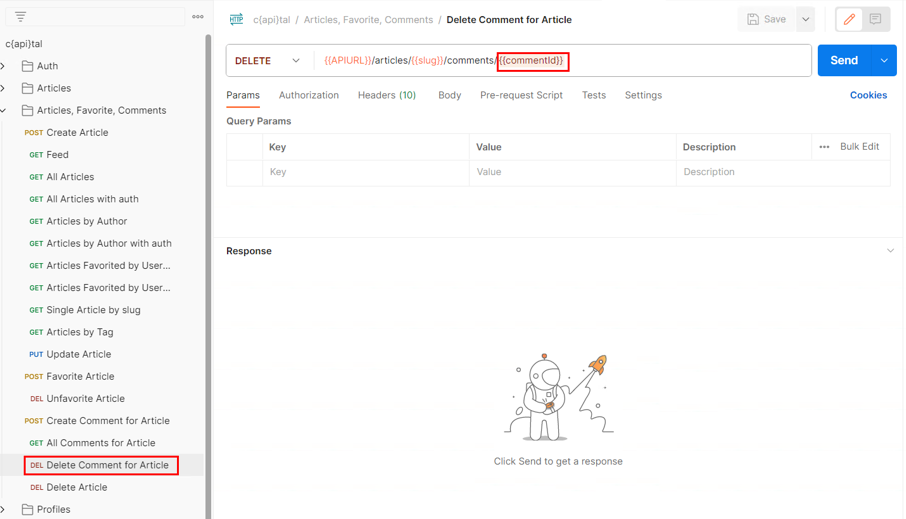

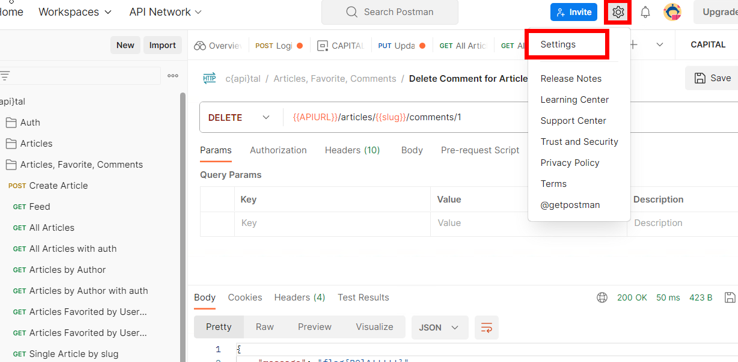

Paso 30. Ir a la seccion Delete Comment for Article y se vera que se puede colocar un valor de id de algun comentario

Paso 31. Cambiar dicho valor por el del id que se obtuvo anteriormente, que es 1, dar clic a send y con ello se habra eliminado el comentario

Paso 32. Recargar la pagina del frontend donde se encontraba la publicacion, y se vera que el comentario fue eliminado

Tarea 4. Ataque de fuerza bruta

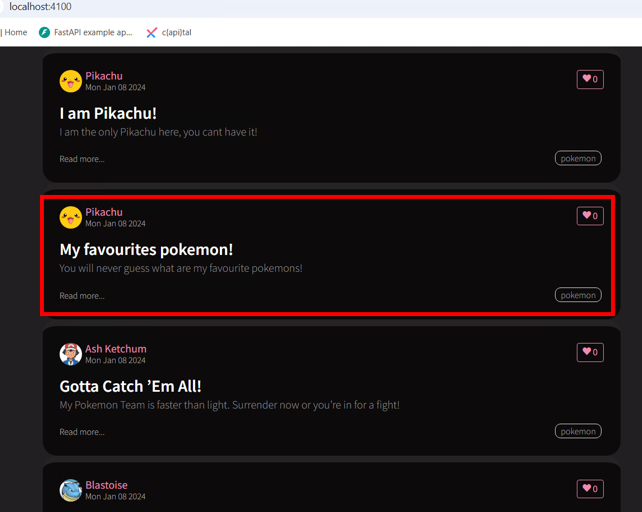

Paso 33. Volver a la pagina principal y buscar la publicacion denominada My favourites pokemon!

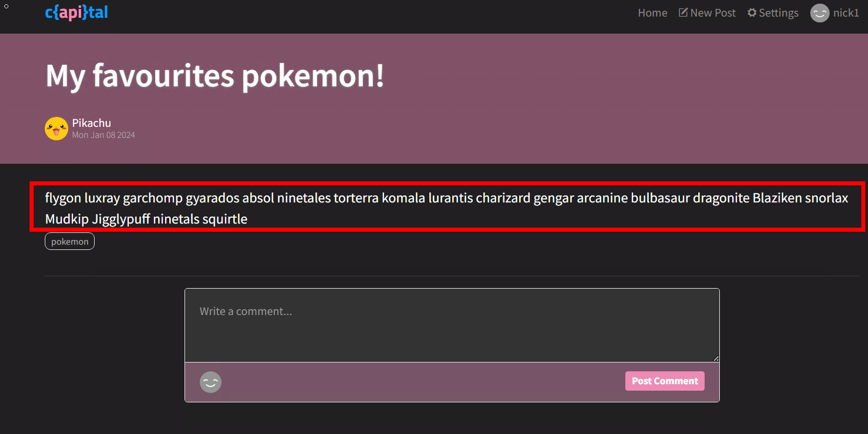

Paso 34. Ahi se vera una lista de gustos personales de un ususario, que son un indicador usado por los atacantes para probar posibles contraseñas

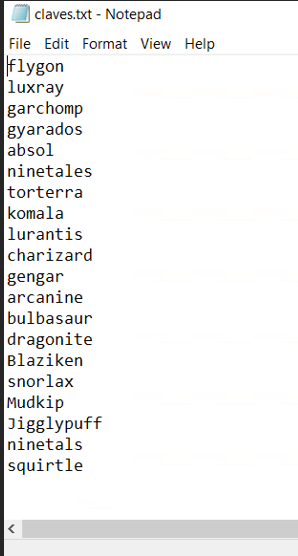

Paso 35. Guardar todo ese texto en un bloc de notas colocando uno debajo de otro

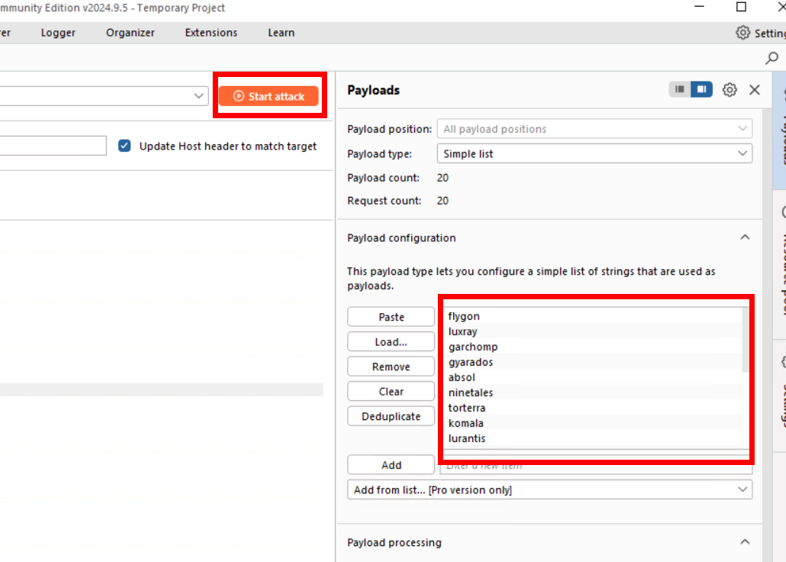

flygon

luxray

garchomp

gyarados

absol

ninetales

torterra

komala

lurantis

charizard

gengar

arcanine

bulbasaur

dragonite

Blaziken

snorlax

Mudkip

Jigglypuff

ninetals

squirtle

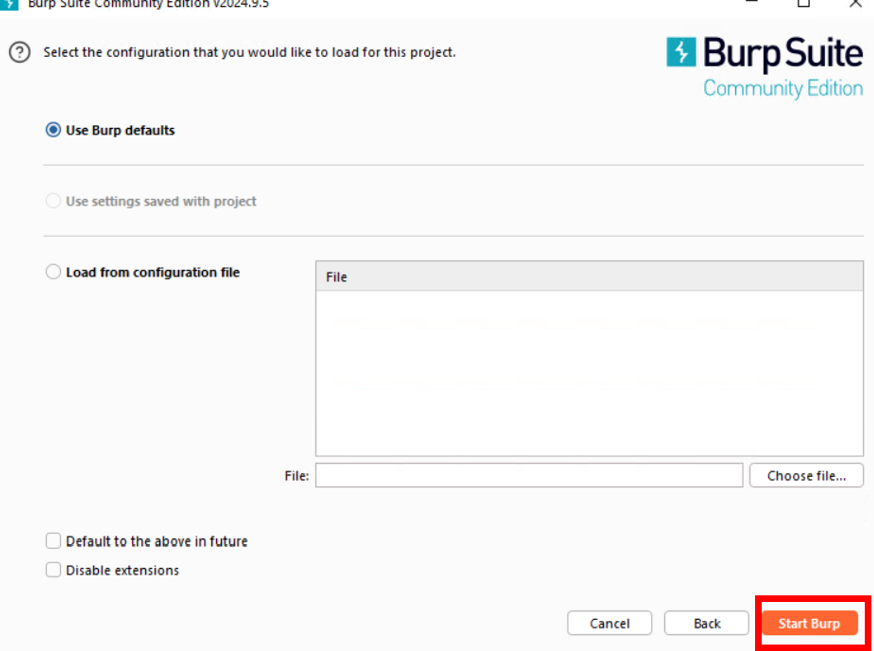

Paso 36. Volver a abrir Burp Suite, y una vez abierto dar clic a Next y luego a Start Burp

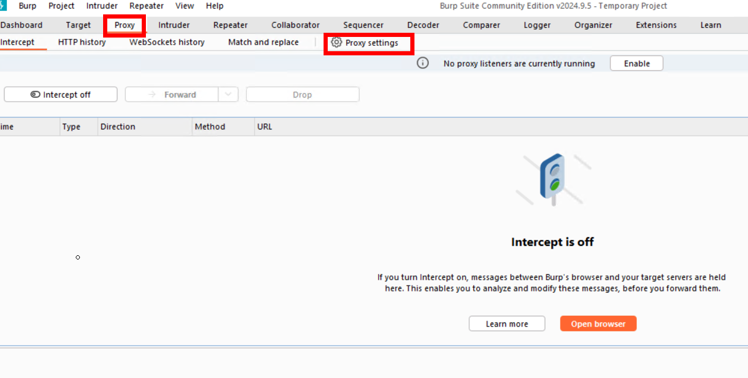

Paso 37. Ir a Proxy y dar clic a Proxy settings

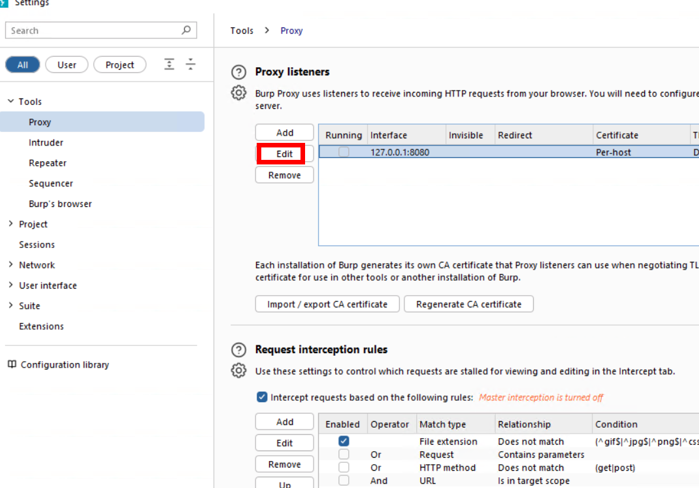

Paso 38. En la seccion Proxy listeners, seleccionar el puerto por defecto y dar clic a Edit

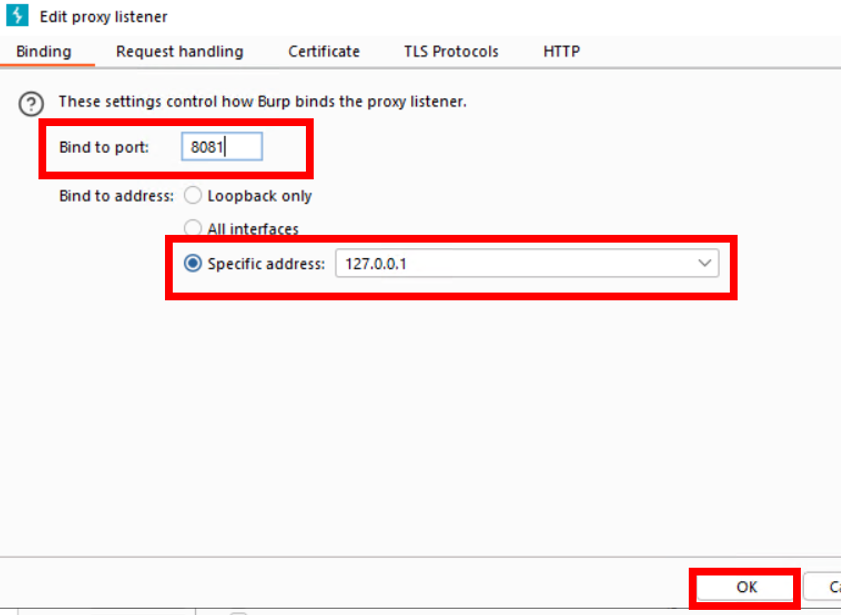

Paso 39. Cambiar Bind to port a 8081, y en Specific address desplegar su barra de opciones para seleccionar la 127.0.0.1 y luego presionar OK

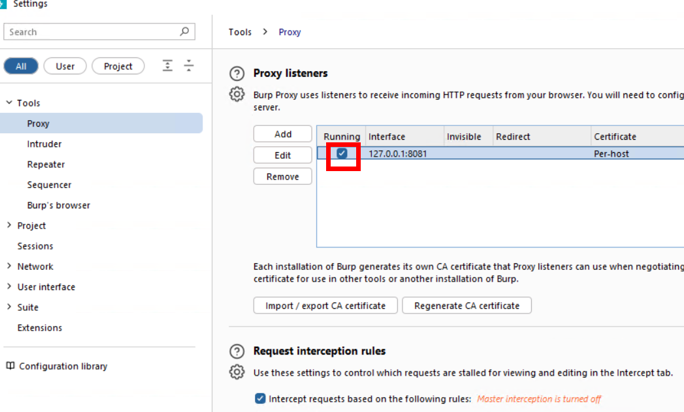

Paso 40. Dar clic en el recuadro debajo de Running para que el puerto se active y cerrar la configuración

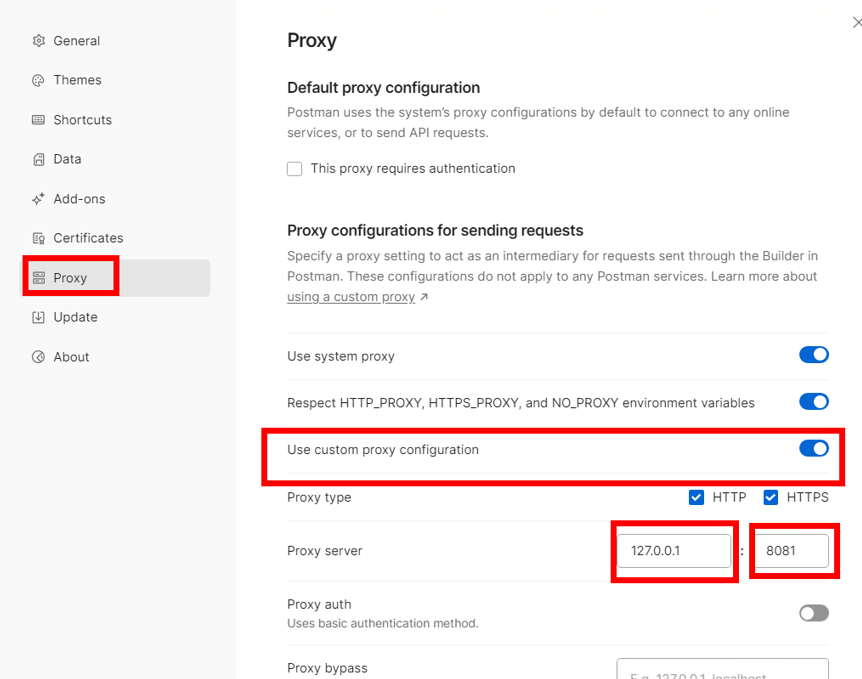

Paso 41. Ir a Postman y dar clic al icono de configuración para luego dar clic a Settings

Paso 42. Ir a la seccion Proxy para activar la opcion Use custom proxy configuration colocando los valores en Proxy server en 127.0.0.1 y 8081 para que la intercepcion de Burp Suite este conectada a las llamdas que se haran en Postman.

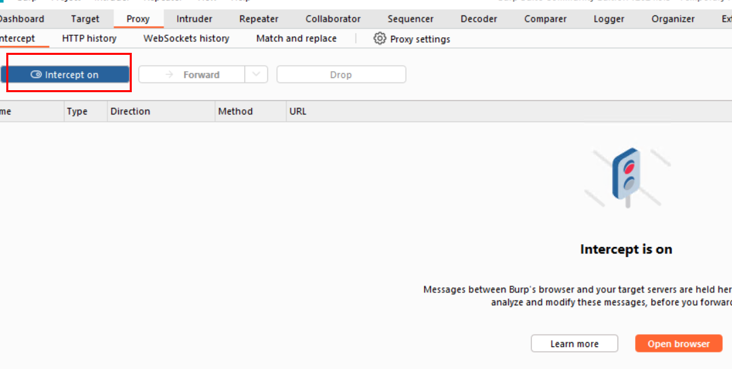

Paso 43. Volver a Burp Suite y en la seccion de Proxy activar la intercepcion

Paso 44. En Postman, ir a Auth y seleccionar Login, al dar clic en Send, dichos valores seran interceptados

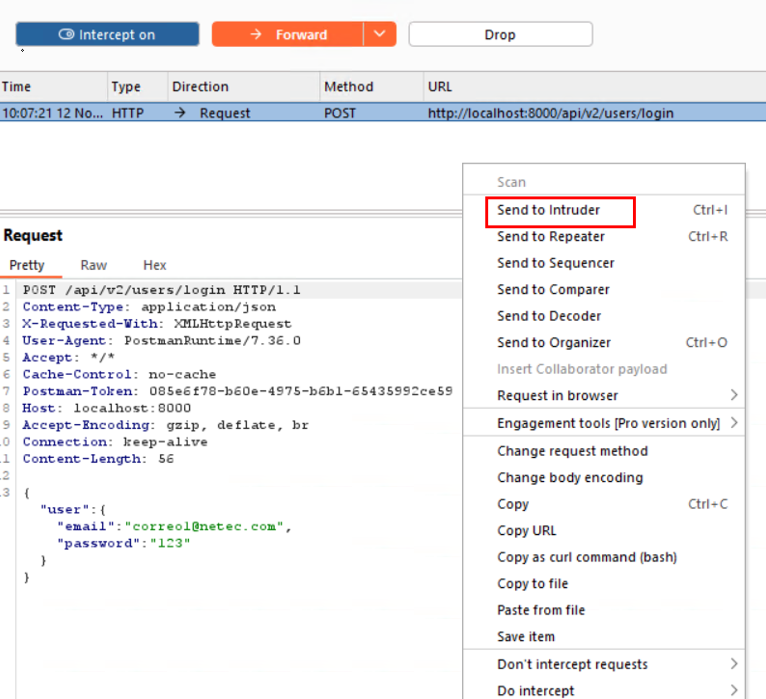

Paso 45. Enviar dicha Request interceptada al intruder dando clic derecho sobre ella y luego a Send to Intruder

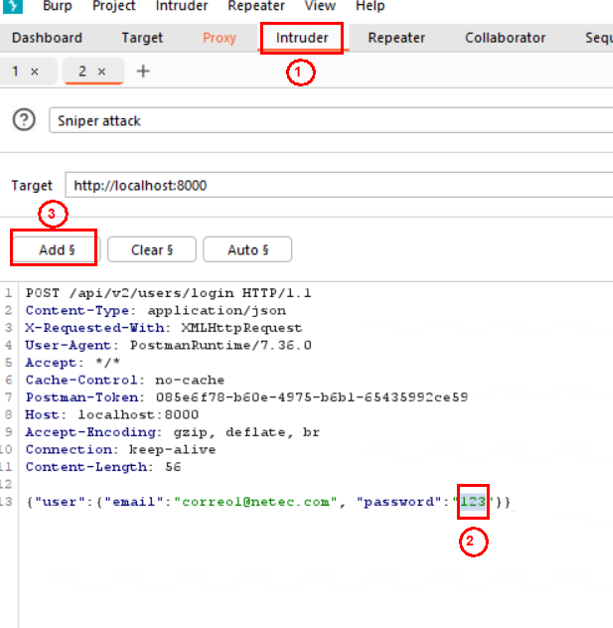

Paso 46. Ir al Intruder y seleccionar la contraseña (en este caso 123, pero seleccionar la que usted creo) y dar clic en Add §

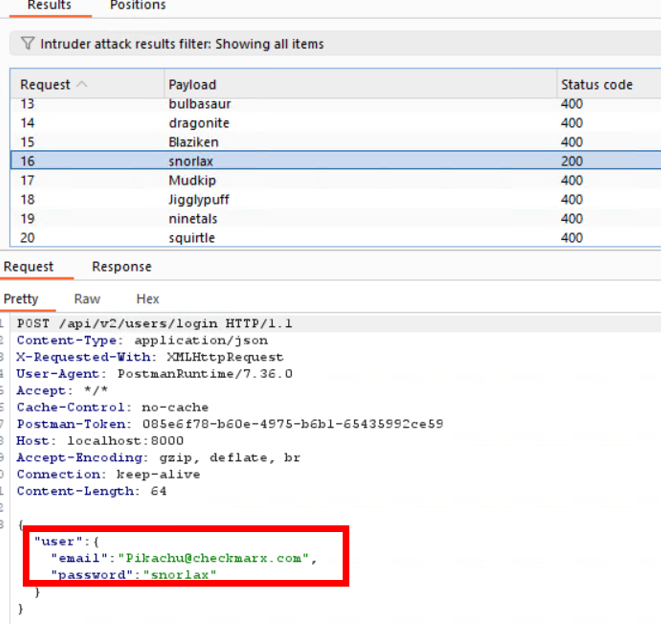

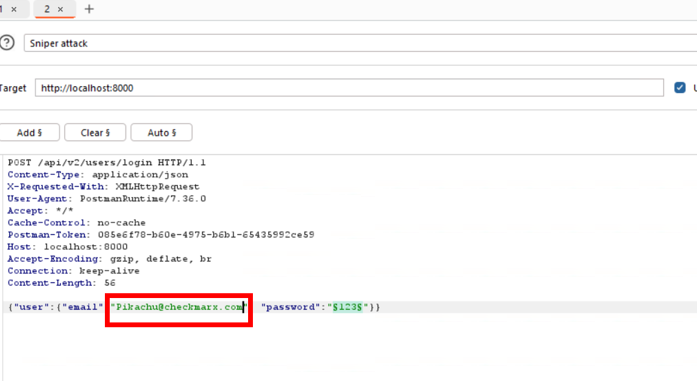

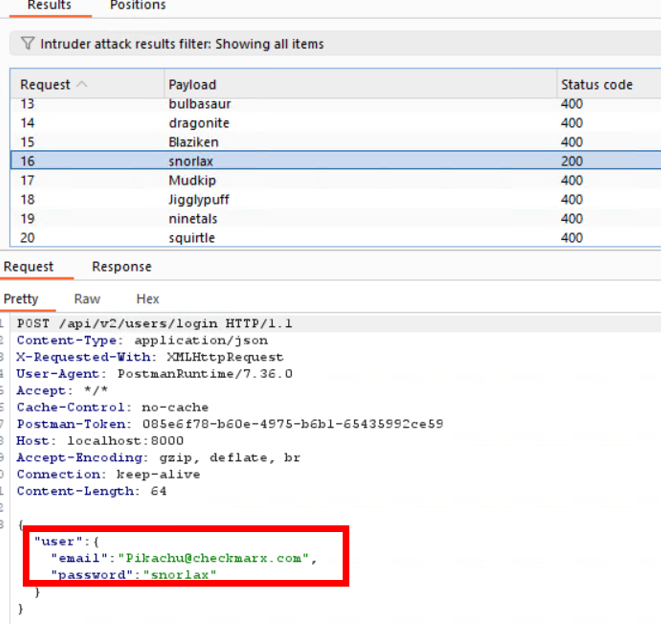

Paso 47. Modificar el valor del email al del ususario al que se le realizara el ataque: Pikachu@checkmarx.com

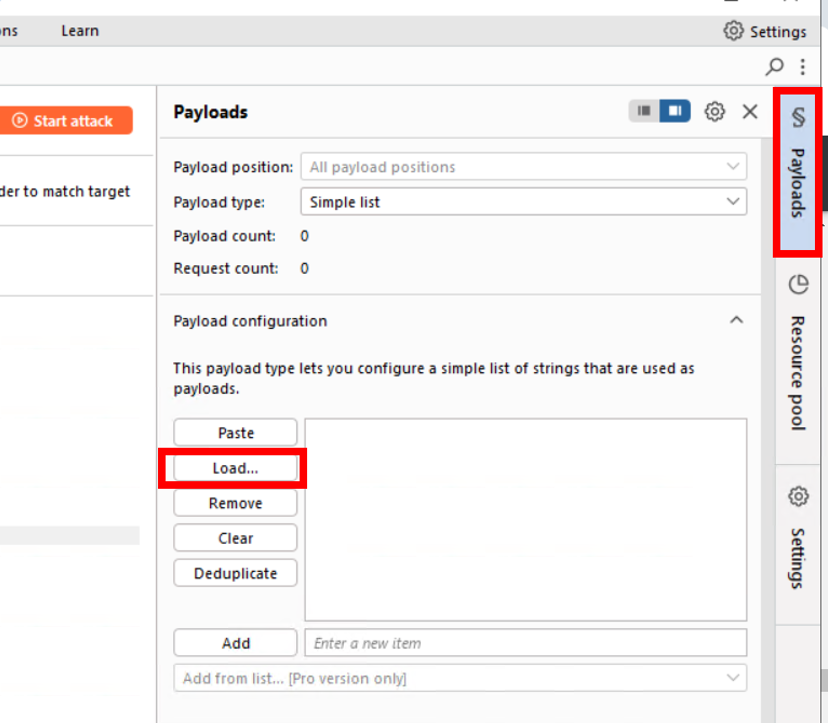

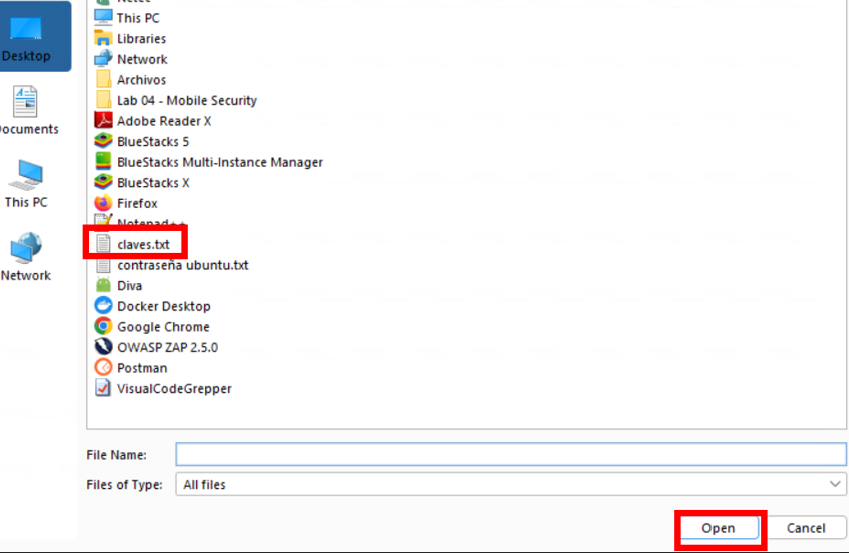

Paso 48. Ir a Payloads y dar clic a Load...

Paso 49. Seleccionar el archivo de texto donde se encuentran todas las posibles contraseñas que se copiaron de la publicacion del usuario y dar clic a Open

Paso 50. Una vez se encuentren cargados, dar clic a Start attack

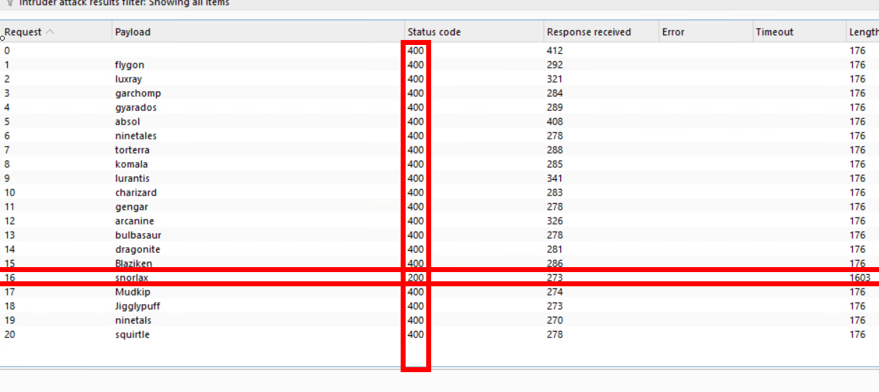

Paso 51. Se vera que hay un valor de Status code distinto a los demas (200)

Paso 52. Al revisarlo, se encontrara con las credenciales de dicho ususario aprovechando esa brecha de seguridad al exponer sus posibles contraseñas en un foro publico

Resultado esperado

Tarea 2.

Tarea 3.

Tarea 4.